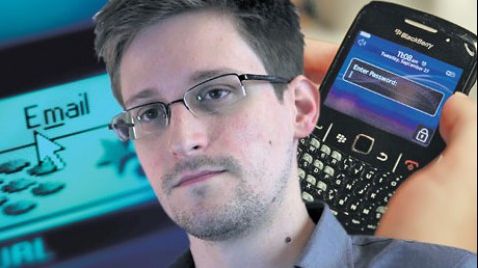

Smartphone-urile noastre pot fi folosite împotriva noastră! Un avertisment care îți dă fiori!

Smartphone-urile noastre pot fi folosite împotriva noastră! Un avertisment care îți dă fiori!

Serviciile secrete folosesc programe informatice cu ajutorul cărora pot prelua ,,controlul total'' asupra telefoanelor mobile inteligente. Nu doar interceptează convorbirile sau ne localizează, ci controlează de la distanță funcțiile acestor smartphone-uri, astfel că ele pot fi folosite de exemplu și ca microfoane ce transmit sunetele din jurul nostru, a declarat luni postului BBC fostul agent american Edward Snowden, făcând referire la cazul particular al GCHQ (Centrul de ascultări și decodificări al serviciilor secrete britanice).

Unul dintre aceste programe este așa-numitul ,,Dreamy Smurf'', cu ajutorul căruia telefoanele pot fi închise ori deschise de la distanță fără ca utilizatorul să-și dea seama. Un alt instrument se numește ,,Nosey Smurf'', care poate activa microfonul telefonului astfel încât să se poată asculta discuțiile din apropierea aparatului. Folosit împreună cu ,,Dreamy Smurf'', ,,Nosey Smurf'' poate activa microfonul chiar și atunci când posesorul și-a închis telefonul.

O facilitate mai cunoscută oferită serviciilor secrete de tehnologia telefoanelor mobile este localizarea posesorului acestora cu ajutorul semnalului emis de telefon, folosind metoda triangulației. Dar GCHQ a pus la punct un alt instrument de geolocalizare mai performant, și anume ,,Tracker Smurf'', ce permite urmărirea deplasărilor posesorului cu o precizie sporită față de cea a triangulației.

Pentru ca toate aceste intruziuni să nu poată fi detectate, serviciile secrete britanice au creat și un instrument de protecție, denumit ,,Paranoid Smurf''. De exemplu, dacă un utilizator suspectează că ar putea fi spionat chiar cu ajutorul propriului său telefon și decide să ducă aparatul la un tehnician, acesta din urmă cel mai probabil nu va reuși să obțină dovezi care să confirme respectivele temeri.

Dar serviciile de informații pot face multe alte lucruri prin manipularea de la distanță a telefoanelor mobile, inclusiv să facă fotografii cu ele, susține în continuare fostul consultant al Agenției Naționale de Securitate a SUA (NSA), în prezent refugiat în Rusia.

El subliniază că serviciile secrete pot accesa orice telefon mobil cu ajutorul unor mesaje SMS denumite ,,exploit''. 'Este un mesaj specific care ne este expediat la fel ca orice alt mesaj, dar este ascuns și nu va fi afișat', explică Snowden. ,,Noi plătim pentru telefoane, dar adevăratul lor posesor este cel care controlează programele informatice'', conchide el.

Citește și:

- 20:39 - Japonia dezvoltă un avion hipersonic pentru pasageri. O călătorie între Tokyo și SUA ar dura aproximativ două ore

- 22:31 - Lituania, în alertă după o scurgere uriașă de date. Autoritățile suspectează implicarea unei puteri străine

- 20:29 - Un robot a leșinat pe scenă după ce a încercat să îl imite pe Michael Jackson - VIDEO

- 18:03 - Noi fișiere OZN desecretizate de administrația Trump. Ce i‑a speriat pe primii astronauți americani

Urmărește știrile Realitatea.NET și pe Google News